- LUN (logical unit number) یک Storage Unit است و مفهومی معادل Partition دارد. در VMWare به آن Datastore گفته میشود. محدودیت Size برای LUN نسبت به سیستم عامل استفاده کننده از آن تعیین می شود بطور مثال این مقدار برای مایکروسافت 2TB و برای VMWare نیز همین مقدار است.

- متصل کردن چند LUN (که حداکثر 2TB حجم دارد ) و ایجاد یک Volume ، در Extents، VMWare vsphere نامیده می شود. (تا 32 ، LUN را می تواند شامل شود)

- انواع Permission برای LUN:

- No access

- Read only

- RW

این Permission ها بر روی WWNداده می شود. در بسیاری از San Storage ها، ابتدا یک VDisk ایجاد می گردد . VDisk می تواند مجموعه ای از فضاهای فیزیکال دیسک های مختلف روی San Storage باشد. VDisk ها، Containerهای Volume (LUN) و یا Volume Set ها هستند

بسته به مدل San Storage ، یک LUN می تواند دارای یک خصوصیت مهم بنام RAID Levelباشد و یا فاقد این خصوصیت باشد.

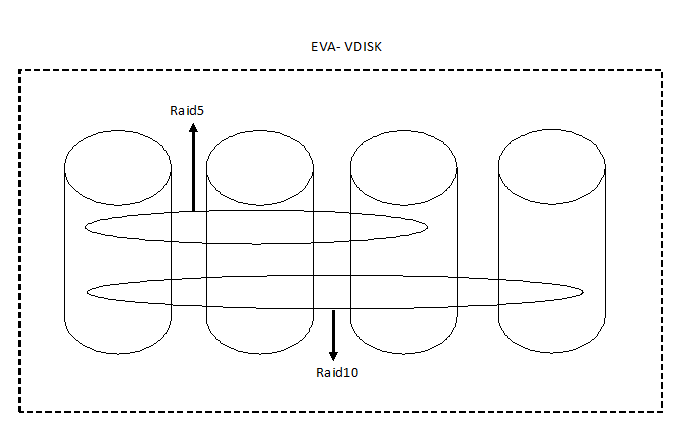

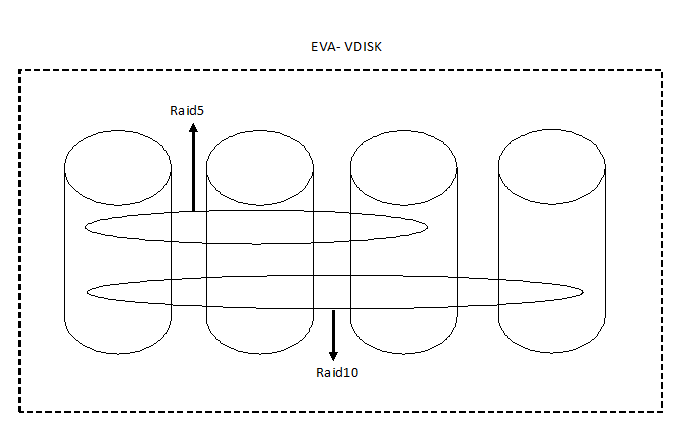

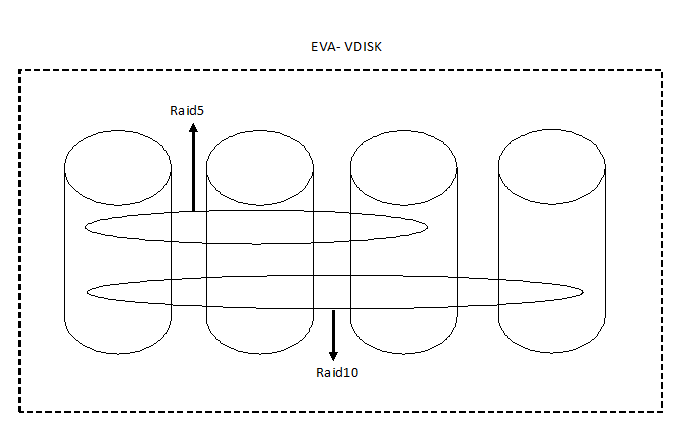

در سیستم EVA، هنگام ایجاد LUN، می توان RAID Levelرا آنجا مشخص نمود.

بدین معنی که هنگام ایجاد LUN، تعیین نمود که این LUN با RAID مورد نظر (مثلا RAID5) بر وی Hard Diskایجاد شود.

بطور مثال اگر یک گروه شامل ده Hard Disk داشته باشیم ، می توان تمامی آنها را به یک Storage Group یا VDisk تبدیل نمود. حال می توان بروی این VDisk ، بطور مثال LUN 9 ایجاد نمود و تعیین کرد که LUN 2 ، به صورت Mirrorنوشته شود، LUN 3 به صورت RAID 5نوشته شود، و LUN 4 دیگر به صورت RAID 10، ایجاد شود.

یعنی RAID یا Array در سطح LUN به صورت Virtual خواهیم داشت و به همین خاطر است که نام این EVA، HP Storage ( به معنای Enterprise Virtual Array ) است چرا که Array های ایجاد شده به صورت فیزیکی نیست بلکه بصورت Virtual است.

اما در Array، MSA ها در سطح Vdisk ایجاد می شود. بدین معنا که ابتدا به طور مثال سه دیسک گروه بندی شده ، در یک RAID قرار می گیرند و آن Vdisk ایجاد شده تنها دارای RAID 5 خواهد بود. آنگاه هر (LUN)Volume بر روی آن Vdisk نوشته شود، دارای RAID 5خواهد بود و این تفاوت عمده EVA با MSA می باشد.

در سیستم EVA، یک Vdisk با چهار Hard Disk در نظر می گیریم. دو LUN بر روی این Vdisk ایجاد می کنیم. یک LUN را با RAID 5 ایجاد می کنیم و LUN دیگر را با RAID10 ایجاد می نماییم. در این Vdisk، اگر یک دیسک ، Fail شود با جایگزینی آن ، هم LUN با RAID 5 و هم LUN با RAID 10 باز می گردد. اما اگر دو دیسک همزمان Fail شود، LUN با RAID 10 بازمی گردد اما LUN با RAID 5 باز نخواهد گشت.

در MSA ، هنگام ایجاد RAID، VDisk انتخاب می شود.

نکته: اگر نتوان یک RAID را بازگرداند، دستور Delete شدن RAID را صادر می کنیم یا به عبارت دیگر Volume را Delete می کنیم. سپس یک Volume مشابه Volume که Delete شده بود. ایجاد می کنیم (با RAID سایز مشابه) و سپس Backup را باز می گردانیم.

نکته : یک San Storage ، حداقل دارای دو Controller است و هر Controller دارای دو پورت می باشد بنابراین اگر تا 4 دستگاه سرور داشته باشیم ، نیازی به وجود هیچ ساختار Fabric Switch نمی باشد.

در EVA سری HSV هر Controller دارای چهار پورت است بنابراین می توان تا 8 دستگاه سرور ، بدون نیاز به ساختار Fabric Switch داشت.

یک ساختار San Storage (شامل سرورها و HBA های آنها ، Fabric Switch ها، Controller ها و Enclosure ها) بر روی Fibre Channel ، بیش از دو برابر از ساختار مشابه San Storage بر روی ISCSI ، قیمت دارد.

از طرف دیگر استفاده از ساختار ISCSI SAN علاوه بر کاهش فوق العاده هزینه ، سبب می شود تا با تکنولوژی هایی کار کنیم که آشنایی بیشتری با آنها داریم، بطور مثال بجای VSAN می توان از همان VLAN استفاده کرد و یا از SAN Switch های IP Based و یا حتی از سوئیچ های معمول مانند 3750 استفاده نمود.

در ساختار ISCSI :

- برای کنترل دسترسی بجای WWN، می توان با استفاده از Access List ، IP Address نوشت

- برای Authentication ، می توان از CHAP استفاده کرد.

- برای Encryption ، می توان از IPSec استفاده کرد.

- برای انتقال دیتای یک San Storage از یک سایت به سایت Disaster Recovery بر روی WAN Link ، می توان از همان Site-To-Site VPN معمول استفاده نمود.

- در VMWare Vsphere برای دسترسی به ISCSI San می توان :

- الف- از همان کارت شبکه هایی استفاده کرد که VMها نیز از آن استفاده می کنند.

- ب- کارت های شبکه ای را فقط برای ترافیک San Storage اختصاص داد.

- ج – از یک ISCSI Physical Initiator استفاده نمود.

- برای جا به جایی ترافیک ISCSI می توان از همان سوئیچ هایی که سایر Device های شبکه از آنها استفاده می کند، استفاده کرد و یا یک سوئیچ 3750 اختصاصی برای این ترافیک در نظر گرفت.

- برای طراحی و تصمیم گیری در مورد نحوه جا به جایی ترافیک ISCSI در شبکه داخلی و نیز بر روی WAN Link ، نیازمند تسلط بر روی مباحث سیستم Quality Of Service (QOS) بر روی لایه دو و لایه سه ، هستیم.

- هزینه های نگهداری ISCSI بسیار کمتر از Fibre Channel است.

- با استفاده از ISCSI برای اتصال به WAN نیازمند Router خاصی نخواهیم بود چرا که هر دو IP Based هستند.

- پروتکل ISCSI ، دستورات SCSI را در Packet های Encapsulate، IP Based می نماید و از روی شبکه Ethernet ، جابه جا می نماید. 60 % ارزان تر از Fibre Channel است. در VMotion ، VMWare و DRS بر روی این پروتکل ساپرت می شود.

- Component های اصلی ISCSI :

- ISCSI Initiator : کلاینت هایی هستند که می خواهند به سیستم ISCSI، دسترسی پیدا کنند. ISCSI Initiator می تواند هم به صورت سخت افزاری و هم بصورت نرم افزاری باشد.

- می توان برروی یک کارت شبکه معمولی ، Software Initiator را Run کرد.

2. Device : ISCSI Target هایی هستند که سرویس دهنده Storage در این ساختار هستند. LUN بر روی این دستگاه ها قرار می گیرد.

- Storage Controller : سرعت هایی که هم اکنون Storage Controller ها دارند ، Gbps 10 و Gbps 1 می باشد.

3. Switching : همان ساختار Switching معمولی است که در شبکه مورد استفاده قرار می گیرد و همان ساختار Etherchannel را می توان بر روی آنها پیاده سازی کرد. (یعنی تا 8 پورت سوئیچ را که متصل به یک San Storage است ، در یک Etherchannel قرار داد)

- در این تکنولوژی Initiator Authentication وجود دارد و می توان با پروتکل هایی نظیر CHAP و یا Initiator ، Mutual CHAP توسط Target و یا Target توسط Initiator را Authenticate نمود و یا هر دو هر دو یکدیگر را Authenticate بنمایند.

- یادآوری : در CHAP Authentication، یک Preshared key وجود دارد.

- در این تکنولوژی ، علاوه بر Access Control ،Authentication نیز وجود دارد. بطور مثال می توان تعیین کرد که کدام IP Address بتواند به کدام LUN دسترسی پیدا کند (مانند LUN Masking که در Fibre Channel بر اساس WWN انجام می شود )

- بسیاری از Feature های Security برروی سوئیچ ها پیاده سازی می شود.

- با پیکربندی DHCP Snooping ، برروی سوئیچ ، از حملات به DHCPجلوگیری می شود.

- با پیکر بندی IP Source Guard بر روی سوئیچ ، می توان از حملات IP Spoofingجلوگیری کرد.

- با پیکر بندی Dynamic ARP Inspection (DAI) بر روی سوئیچ ، می توان از حملات MAC Spoofing جلوگیری کرد.

- بدین ترتیب در بستر Switching در ISCSI می توان کنترل های امنیتی زیادی ، همچون موارد بالا را پیکر بندی کرد.

- برای DATA Encryption نیز در این تکنولوژی می توان از IPSec استفاده کرد. چرا که Packet ها IP Based هستند و بر روی WAN نیز می توان از انواع مختلف پروتکل های VPN استفاده کرد

- به طور کلی می توان گفت Feature های امنیتی در ISCSI، بسیار متنوع تر از Fibre Channel است.

- LUN (logical unit number) is a Storage Unit and has a concept equivalent to Partition. In VMWare, it is referred to as Datastore. The Size limitation for LUN is determined by the operating system using it; for example, this amount is 2TB for Microsoft and the same amount for VMWare.

- Connecting multiple LUNs (which has a maximum size of 2TB) and creating a Volume in Extents is called VMWare vsphere. (It can include up to 32 LUNs)

- Types of Permission for LUN:

- No access

- Read only

- RW

These Permissions are given on WWN. In many San Storage systems, a VDisk is created first. A VDisk can be a collection of physical spaces of different disks on San Storage. VDisks are Containers of Volume (LUN) or Volume Sets.

Depending on the model of San Storage, a LUN can have an important characteristic called RAID Level or may lack this characteristic.

In the EVA system, when creating a LUN, the RAID Level can be specified there.

This means that when creating a LUN, it is determined that this LUN is created with the desired RAID (for example, RAID5) on the Hard Disk.

For example, if a group includes ten Hard Disks, all of them can be converted into a Storage Group or VDisk. Now, on this VDisk, for example, LUN 9 can be created and it can be determined that LUN 2 is written as Mirror, LUN 3 is written as RAID 5, and LUN 4 is created as RAID 10.

This means that RAID or Array at the LUN level will be Virtual, and that is why this EVA is called HP Storage (meaning Enterprise Virtual Array) because the created Arrays are not physical but rather Virtual.

However, in the Array, MSAs are created at the Vdisk level. This means that initially, for example, three grouped disks are placed in a RAID, and that created Vdisk will only have RAID 5. Then, each (LUN) Volume written on that Vdisk will have RAID 5, and this is the major difference between EVA and MSA.

In the EVA system, we consider a Vdisk with four Hard Disks. We create two LUNs on this Vdisk. One LUN is created with RAID 5 and the other LUN is created with RAID 10. In this Vdisk, if one disk fails, by replacing it, both the LUN with RAID 5 and the LUN with RAID 10 will return. However, if two disks fail simultaneously, the LUN with RAID 10 will return but the LUN with RAID 5 will not return.

In MSA, when creating RAID, VDisk is selected.

Note: If a RAID cannot be restored, we issue a command to delete the RAID or in other words, we delete the Volume. Then we create a Volume similar to the one that was deleted (with a similar RAID size) and then restore the Backup.

Note: A San Storage has at least two Controllers, and each Controller has two ports, so if we have up to 4 server devices, there is no need for any Fabric Switch structure.

In the EVA series HSV, each Controller has four ports, so it is possible to have up to 8 server devices without the need for a Fabric Switch structure.

A San Storage structure (including servers and their HBAs, Fabric Switches, Controllers, and Enclosures) over Fibre Channel costs more than twice that of a similar San Storage structure over ISCSI.

On the other hand, using the ISCSI SAN structure not only significantly reduces costs but also allows us to work with technologies we are more familiar with; for example, instead of VSAN, we can use the same VLAN or use IP Based SAN Switches or even regular switches like 3750.

In the ISCSI structure:

- For access control instead of WWN, we can write IP Address using Access List.

- For Authentication, CHAP can be used.

- For Encryption, IPSec can be used.

- To transfer data from a San Storage from one site to a Disaster Recovery site over WAN Link, the usual Site-To-Site VPN can be used.

- In VMWare Vsphere, to access ISCSI San, you can:

- a- Use the same network cards that the VMs also use.

- b- Allocate network cards only for San Storage traffic.

- c- Use an ISCSI Physical Initiator.

- For transferring ISCSI traffic, you can use the same switches that other network devices use, or consider a dedicated 3750 switch for this traffic.

- For designing and deciding on how to transfer ISCSI traffic in the internal network and also over WAN Link, we need to be proficient in Quality Of Service (QOS) topics at layer two and layer three.

- The maintenance costs of ISCSI are much lower than Fibre Channel.

- Using ISCSI for connecting to WAN will not require a specific Router since both are IP Based.

- The ISCSI protocol encapsulates SCSI commands in IP Based packets and transfers them over the Ethernet network. It is 60% cheaper than Fibre Channel. In VMotion, VMWare and DRS are supported on this protocol.

- Main components of ISCSI:

- ISCSI Initiator: These are clients that want to access the ISCSI system. ISCSI Initiator can be both hardware and software.

- You can run a Software Initiator on a regular network card.

2. Device: ISCSI Targets are the storage servers in this structure. LUN is placed on these devices.

- Storage Controller: The speeds that Storage Controllers currently have are 10 Gbps and 1 Gbps.

3. Switching: This is the same regular Switching structure used in the network, and the Etherchannel structure can be implemented on them. (That is, up to 8 switch ports connected to a San Storage can be placed in one Etherchannel)

- In this technology, Initiator Authentication exists, and protocols such as CHAP and Mutual CHAP can be used to authenticate either the Target by the Initiator or vice versa, or both can authenticate each other.

- Reminder: In CHAP Authentication, there is a Preshared key.

- In this technology, in addition to Access Control, Authentication also exists. For example, it can be determined which IP Address can access which LUN (like LUN Masking done in Fibre Channel based on WWN).

- Many Security Features are implemented on switches.

- By configuring DHCP Snooping on the switch, attacks on DHCP are prevented.

- By configuring IP Source Guard on the switch, IP Spoofing attacks can be prevented.

- By configuring Dynamic ARP Inspection (DAI) on the switch, MAC Spoofing attacks can be prevented.

- Thus, in the Switching infrastructure in ISCSI, many security controls, such as the above, can be configured.

- For DATA Encryption, IPSec can also be used in this technology because the packets are IP Based, and various types of VPN protocols can be used over WAN.

- In general, it can be said that security features in ISCSI are much more diverse than Fibre Channel.

دیدگاهها Comments 1